社内ネットワークとは?基本や構築のポイントなどを解説

公開:2022年5月18日

社内のパソコンやプリンター、サーバーなどに相互に接続できる社内ネットワークの構築は、業務を効率的に進めるうえで必要不可欠です。近年ではテレワークの需要も高まり、社外からも安全に接続できる社内ネットワークの構築は各企業の経営課題ともいえるでしょう。

今回は、社内ネットワークを構築するうえで基本となる知識やポイントを解説します。この記事を参考に、安全で利便性の高い社内ネットワークの構築を実現しましょう。

目次

1. 社内ネットワークとは?

社内ネットワークとは、社内のパソコンやプリンター、サーバーなどのオフィス機器が相互に接続可能なネットワークを指します。社内ネットワークがあることで、各社員同士のスムーズなデータ共有、セキュアな機器接続が可能になります。

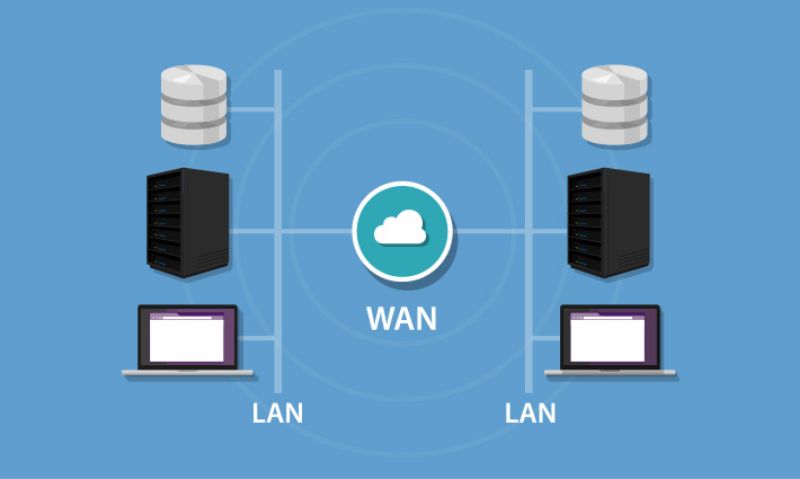

社内ネットワークは事務所内のみで利用するLAN(Local Area Network)や各拠点の事務所同士をつなぐWAN(Wide Area Network)などの種類(規格)がありますが、いずれの場合でもファイアウォール・UTM(Unified Threat Management)装置などのセキュリティ機器で保護されているのが一般的です。

2. 社内ネットワーク構築の手順

社内ネットワークを構築する際、ただ「オフィス機器が相互に接続できる環境」をつくるだけでは障害やセキュリティ上のトラブルが発生する可能性があります。また、必要な機器同士が接続できない場合もあります。

社内ネットワークを構築する際には以下の手順を踏むようにしましょう。

2.1. 現状調査をおこない問題点を洗い出す

まずは現状の社内ネットワークを調査し、構成や規模、問題点などを洗い出しましょう。この段階の確認が漏れると、せっかく社内ネットワークを構築し直しても問題が改善されず、コストだけが浪費されることになってしまう可能性があります。

- 支部から本部のファイルサーバーにアクセスできずデータの共有がしにくい

- 障害が発生したときになかなか復旧せず業務が止まってしまう

- 特定の時間帯にアクセスがしにくい

など現場の声を確認しておくとより効果的です。

2.2. 調査に基づき設計をおこなう

続いて、現状調査の結果に基づき社内ネットワークの設計をおこないます。必要な機器間で通信ができない、また障害復旧に時間がかかるといった場合は社内ネットワークの構成見直しが必要です。構成検討時にシンプルな接続構成を目指すと、障害時の影響範囲がわかりやすくなるとともに復旧にかかる時間も短くなります。

特定の時間帯にアクセスしにくい、またはレスポンスが悪くなるといった場合には、機器の性能や保証帯域などの見直しが必要です。機器ごとの接続帯域を確認し、適切なリソースを割くよう設計しましょう。

また、この段階でセキュリティ対策の検討も必要不可欠です。以下リンクからテレワーク時の対策方法、被害事例などを紹介している記事が読めます。

2.3. 運用をマニュアル化する

社内ネットワークの設計・構築をおこなったら、次に各種監視や運用のマニュアルを整備します。トラブルシューティングのマニュアルではシステムや機器の管理部署・責任者を明確にし、スムーズにエスカレーションがおこなえるようにしましょう。

マニュアルは、社内で異動や退職が発生することを想定し、引継ぎを前提としたものを作ることが重要です。読み解くためにさまざまな前提知識が必要となるマニュアルでは対応できる担当者が限定され、属人化が発生する要因となります。

3. 社内ネットワークの基本的な規格

社内ネットワークは大きくLANとWANの2種類に分けられます。利用する規格を含め、それぞれ解説します。

3.1. 有線LAN

有線LANはLANケーブルを利用して各種機器を接続する接続形態です。現在利用されている最も一般的な有線LANの規格はイーサネットですが、イーサネットのなかにも1000BASE-Tや10GBASE-Tなど転送レートに応じた規格があります。機器ごとの接続帯域を確認してLANケーブルを選ぶようにしましょう。

有線LANは無線LANに比べて電波干渉などの影響を受けないため安定した通信が実現し、大容量のデータ転送に適しています。接続機器や場所が限定されるためセキュリティ対策をとりやすいのも特徴です。しかし、物理的なケーブルの引き回しが必要となるため、新規に敷設をする場合にはコストが高くなる可能性があります。

3.2. 無線LAN

無線LANは無線LANルーターやアクセスポイントを介して各種機器を接続し無線通信をおこなう接続形態です。現在利用されている無線LANの一般的な規格はWi-Fiですが、Wi-Fiのなかにも最大通信速度や利用する周波数帯によってさまざまな規格が存在しています。

有線LANと違って物理的なケーブルの引き回しが不要なため、場所を問わず接続ができます。また、タブレットやスマートフォンなどのLANポートがない機器でも接続可能です。ただし、障害物や電波干渉をふまえて規格を選定する必要がある点や、セキュリティ対策が適切におこなわれていないと外部者がネットワークに接続できてしまい、情報漏えいなどが発生してしまう点などを考慮して設計する必要があります。

無線LAN環境の構築に不安があれば、全体設計から機器の設置、セキュリティ対策までトータルサポートをおこなうソリューションの活用がおすすめです。

QT PROではお客さまの拠点規模や利用用途に適した製品をご提案、快適な構築・保守運用を提供するサービスを提供しています。無線LANの導入、入れ替えをご検討の際はぜひご覧ください。

3.3. WAN(VPN)

WANは物理的に距離が離れた拠点同士を接続するネットワークです。同一の建物や敷地内では有線LANや無線LANで対応できますが、距離の離れた拠点間の通信にはWANの構築が必要となります。

WAN構築時に拠点間でセキュアな通信を実現するために最も多く利用されているのが、VPN(Virtual Private Network)と呼ばれる仮想技術です。VPNは仮想のプライベートネットワークを構築し、データを暗号化してセキュアな通信をおこなえます。

VPNには主に、インターネットVPN、エントリーVPN、IP-VPN、広域イーサネットの4種類があり、それぞれ確保帯域やセキュリティ性に違いがあります。それぞれの違いを理解したうえで、セキュアなネットワークを構築しましょう。

3.4. リモートアクセス(VPN・VDI)

昨今の働き方改革や新型コロナウイルス感染拡大の影響を受け、自宅や外出先から社内ネットワークに接続する機会が増えています。

現在、企業でリモートアクセスに利用されることの多い規格としては、VPNやVDI(デスクトップ仮想化:Virtual Desktop Infrastructure)が挙げられます。VPNは前述のとおり、仮想のプライベートネットワークを構築しデータを暗号化することで社外からもセキュアな通信を可能とするものです。近年ではこのVPN技術を利用したリモートアクセスサービスが多く登場しています。

また、シンクライアントと呼ばれる、クライアント端末側でデータ等を保存せずサーバー上での仮想パソコンのリソースを一括管理する環境も一般的になりました。ローカルのクライアント端末にデータ等が保存されないため、万一の紛失や盗難におけるセキュリティリスクが軽減されます。それを実現するVDI方式と呼ばれる「サーバー上に仮想パソコンを構築し遠隔から操作をおこなう方式」は、いまや多くの企業で導入されています。

さらに、リモートアクセスを快適にするためには遅延に強く接続が切れない回線が求められます。許可していない端末からのアクセス制限や信頼できるアプリケーションの設定をおこなえば、より安全なリモートアクセスを確立できます。

QT PROではリモートアクセスに適した安定した回線、安全管理がおこないやすいサービスを提供しています。ぜひご覧ください。

4. 社内ネットワーク構築のポイント

ここでは社内ネットワークの構築で失敗しないために確認すべき4つのポイントをご紹介します。

4.1. 会社のスタイルに合う規格を選定する

規格を選ぶ際は、会社のスタイルに合ったものかどうかを考慮するようにしましょう。設置場所がある程度固定されている機器や、セキュリティ性を重視したい機器との接続であれば有線LANの利用が適しています。一方で、フリーアドレスや会議室など機器(端末)の接続場所を制限したくない場合には無線LANを利用するのが適切です。

4.2. 会社の規模に合わせて機器の選定、ネットワークの構築をおこなう

会社の社員数、拠点数などに応じて社内ネットワーク構築に必要な機器や数量、性能などは異なります。機器数が足りず必要な端末が接続できない、性能が足りずレスポンスが悪いなどのトラブルが発生しないよう、事前に会社の規模にあわせて社内ネットワークを構築しましょう。

複数の事務所がある場合は、帯域保証やセキュリティ性を検討したうえでWANサービスを導入する必要があります。

4.3. 外出先でのリモートアクセスやクラウドサービスの導入も検討する

サーバー機器のような安定した通信とセキュリティ性が必要な機器は有線LANでの接続が適していますが、設置場所の確保や環境整備、ケーブルの引き回しなど、管理・運用コストが問題となります。また、十分なセキュリティ対策をしなければ外部からアクセスする際のリスクが高くなります。外部からアクセスする場合には、VPNやVDIなどを利用したリモートアクセス環境の構築・サービス導入を検討すれば、外出先やテレワークでも機器管理がしやすくなるでしょう。

運用・管理のコストを減らしつつセキュリティ対策を手軽におこなうためには、クラウドサービスを導入するのも方法の一つです。クラウドサービスであれば物理的なスペースを用意しなくても済むと同時に、適切なセキュリティ対策が実施された環境を利用できます。

- リモートアクセス:QT PRO フレックスモビリティ について詳しく見る

- クラウドサービス:QT PRO Cloud について詳しく見る

4.4. セキュリティ対策を検討する

無線LANには主にWEP、WPA、WPA2という3つの暗号化規格と、TKIP、AESという2つの暗号化方式があります。無線LANの導入時には、現在主流な暗号化規格、暗号化方式であるWPA2-AESを極力利用するようにしましょう。

また、接続時のパスワード認証やMACアドレス認証に加え、電波が届く範囲を調整し外部者が無線LANに接続できないようセキュリティ対策を施しましょう。

社内ネットワークの規格にかかわらず機器やネットワークを保護するためには、ファイアウォール・UTM装置などのセキュリティ機器設置も重要です。近年では、物理的なセキュリティアプライアンスのみでなくクラウド型のセキュリティサービスも登場しているので、セキュリティ要件やコストをふまえて導入を検討してみましょう。

5. 社内ネットワークの一般的な構成・必要な機器

社内ネットワークで接続されることの多い一般的な機器やその役割についてもご紹介します。

5.1. パソコン・プリンター・サーバー類

パソコンは各社員が利用する端末で、有線LAN・無線LANいずれでも社内ネットワークに接続できます。

プリンターについても有線LAN・無線LANのどちらでも接続できる機器がありますが、多くの社員が利用する大型の複合機は通信の安定性やセキュリティ面を考え有線LANで接続されることが一般的です。

サーバーは、ファイル共有や各種システムなど、社員に業務上必要なサービスを提供する機器です。安定した通信が必要であること、また社内情報が保存されている場合が多いことから有線LANでの接続が適しています。

セキュリティ上、社員がパソコンで利用するネットワークとは別のネットワークを用意し、ルーターを介して通信をおこなうのが一般的です。

インターネット上にサーバーを公開する場合にはDMZと呼ばれる社内ネットワークと分離したネットワークを利用します。

5.2. ネットワーク機器

ネットワーク機器は、ハブやスイッチ、ルーターなど、ネットワーク上で通信をおこなう際に必要となる機器です。

ハブやスイッチを利用すれば同一ネットワーク内で接続機器の通信ができるとともに、VLANと呼ばれる仮想技術でネットワークを分割することもできます。

ルーターは異なるネットワーク間で通信ができるようにする機器です。社内の別ネットワークやインターネットと接続する際に必要になります。

社内ネットワークにおいても、すべての機器を同じネットワーク内で利用すると一つの端末がウイルス感染した場合に影響範囲が広がるなどのリスクがあります。

そうしたリスクを回避するためにも、VLANやルーターを活用してネットワークを適切な範囲に分割するようにしましょう。

また冒頭で触れたように、昨今ではテレワークの普及が進んでおり、外部から安全に社内ネットワークへ接続するための環境整備も、社内ネットワーク整備の一環ととらえてよいでしょう。

安全に社内ネットワークへつなぐ方法の代表と言えるのがVPN接続ですが、専用のルーターの導入や端末へのソフトウェアのインストールなどが必要となります。テレワークの導入状況や今後の働き方を見据えて、VPN機器やサービス導入を検討しましょう。

5.3. セキュリティ機器

セキュリティ機器は、社内の機器やネットワークを保護する機器です。セキュリティアプライアンスとも呼ばれ、一般的にはインターネットと社内ネットワークの境界線やサービス提供をおこなうサーバーの上流などに設置されます。またセキュリティ機器には、ひとつの機能に特化したものと、複数の機能を持った総合セキュリティアプライアンスの2種類あります。

ひとつの機能に特化した機器の例として、外部からの攻撃を防ぐファイアウォールやIDS(不正侵入検知システム:Intrusion Detection System)・IPS(不正侵入防止システム:Intrusion Prevention System)装置、WAF(Web Application Firewall)などがあります。近年では、内外からの攻撃を防ぐのに加え、サンドボックスなど複数の機能を持つUTM機器などが主流と言われています。

それぞれの機能により、防ぐことのできるサイバー攻撃に違いがあります。保護する機器やネットワークに対して想定されるサイバー攻撃を把握し、適切なセキュリティ機器を選定するようにしましょう。

6. QT PROなら最適なネットワークの設計から保守・監視までご提供

ここまで、社内ネットワーク構築における手順や規格、ポイントなどを解説しました。社内ネットワークの構築には規模やリソース、コスト、セキュリティ対策などさまざまな視点での検討が必要です。自社内のみで構築するためにはネットワークインフラの知識・経験が豊富なエンジニアを確保する必要がありますが、なかなか人材確保ができない場合もあるでしょう。

そういった場合に、自社環境に最適なネットワークの設計から構築、運用・保守までをサポートするのがQTnetのQT PROサービスです。

QT PROでは、社内ネットワークの構築にくわえ、VPNサービスやセキュリティサービスなどネットワークインフラにおけるさまざまなサービスを提供しています。この機会にぜひ社内全体のネットワーク構成を見直されてみてはいかがでしょうか。

7. まとめ

今回は社内ネットワークについて、概要や構築のポイントを解説しました。

社内ネットワークは、社内のパソコンやプリンター、サーバーなどのオフィス機器を相互に接続するネットワークです。適切な社内ネットワークを構築することで、社員が効率的に業務を進められるようになり、生産性向上にもつながります。

また、社内ネットワークの見直し・変更には工数も手間もかかります。現在の利用状況だけではなく、今後の利用形態を考えて選定しましょう。

この記事を参考に、社内ネットワークの規格や構築のポイントを知り、安全なネットワーク環境の構築を実現しましょう。