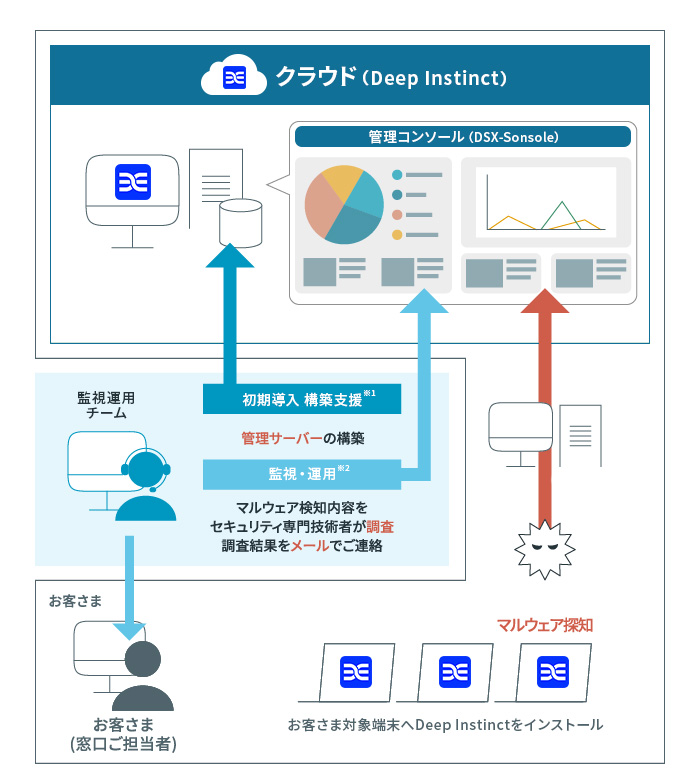

ディープラーニングの特許技術を活用した次世代型AIマルウェア対策ソフト「Deep Instinct」のライセンス販売と合わせて、セキュリティ専門者による管理サーバーの構築や、セキュリティ監視・システム運用支援も合わせてご提供します。標準機能として簡易EDR機能が搭載されていることも特長です。

Deep Instinctとは

ディープラーニングをサイバー攻撃対策に活用した次世代型AIウイルス対策ソフトです。

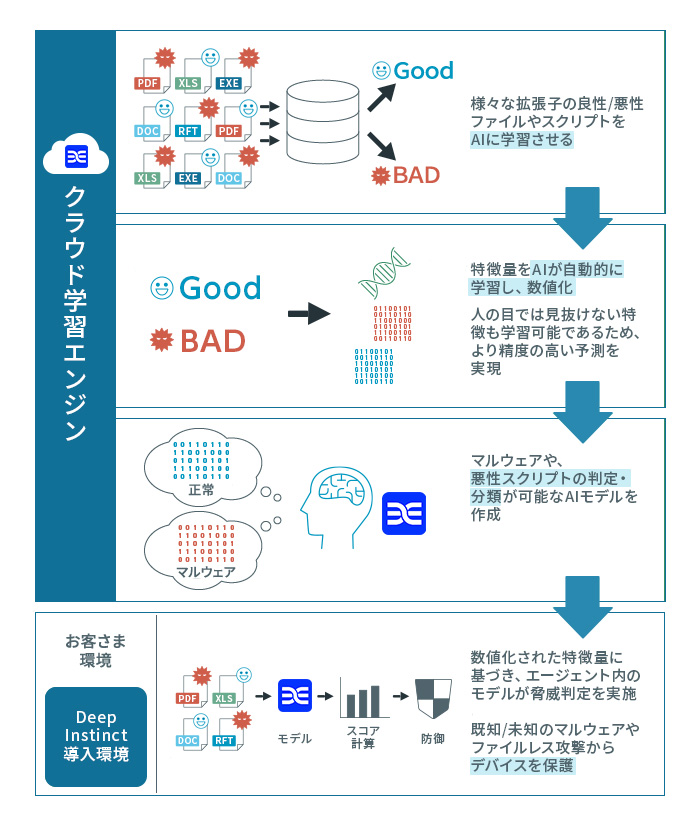

AI予測を活用して膨大なマルウェアの特徴を学習し、未知のマルウェアも99%防御するとともに、クラウドで管理するエンドポイントとしてサイバー攻撃対策を実現します。

平均21ヵ月前に、未来に発生するマルウェアを予測して検知

(検知例)

- EMOTET 新種20ヵ月以上前のモデルで検知

- MAZE20ヵ月以上前のモデルで検知

- RansomEXX20ヵ月以上前のモデルで検知

- NetWalker20ヵ月以上前のモデルで検知

特長・選ばれる理由

- ディープラーニング(AI)により、未知の脅威を99%防御

Deep Instinctは世界初のディープラーニングを活用したマルウェア対策製品であり、99%の予測防御を実現します。独自のフレームワークにより、AIが自動学習し、人の目では見抜けないマルウェアの特徴を捉え、脅威を事前に遮断します。

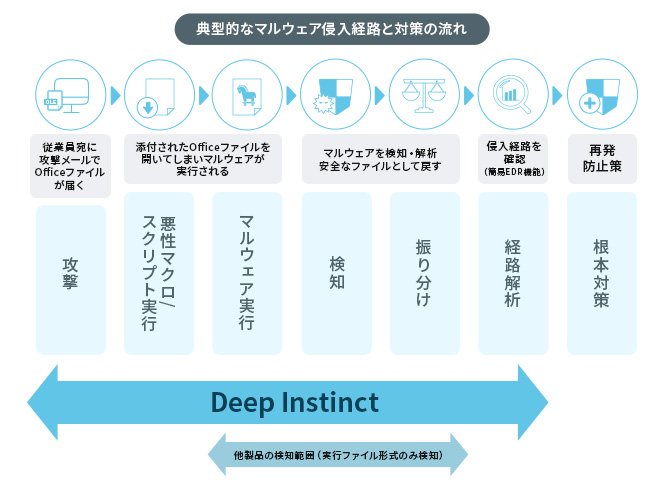

- 検知後の隔離、調査、復旧に対応(簡易EDR機能)

万が一マルウェアを検知した場合も、簡易EDR機能により侵入経路やプロセスの遷移を確認することができるため、再発防止に取り組むことが可能です。

- 様々なファイル形式に対応した高い防御力

Office系ファイルの検知だけではなく、悪性マクロやスクリプトの防御にも対応しており、他製品に比べ検知範囲の広さや網羅性が格段に優れていることが特長です。

【対応ファイル一覧】

Windows実行ファイル .exe .dll .sys .scr .ocx Officeファイル・埋め込みマクロ docx .docm .xlsm .pptx .pptmなど PDFファイル .pdf Adobe Flashファイル .swf 画像ファイル .tiff フォントファイル .ttf.otf 圧縮ファイル .zip .7z .tar .tar.z .rar など 左右にスクロールできます

- 運用コストを大幅削減

SaaS型サービスのため、物理サーバーの構築が不要です。

また、クラウド上の管理コンソールから端末の一元管理が可能で、シグネチャ更新やフルスキャンの定常運用が不要であることも運用コスト削減につながります。

ご利用イメージ

- ※1Deep Instinctの対象端末へのインストールはお客さま作業となります

- ※2初期導入構築支援および監視・運用についてはセキュリティ監視運用サービス for Deep Instinctでの提供となります

Deep Instinctのライセンス販売を基本メニューとしています。

| 基本 | Deep Instinctライセンス販売(管理サーバーの提供を含む) |

|---|

導入時の構築支援や運用については、セキュリティ監視運用サービスにて提供しております。

利用規約

Deep Instinct マネージドサービスをご契約の際は、以下の「利用規約」をご確認ください。

よくあるご質問

Deep Instinct導入時の構築支援や運用をしていただくことは可能でしょうか?

セキュリティ監視運用サービス for Deep Instinctにてご提供可能です。

詳細はセキュリティ監視運用サービス for Deep Instinctをご参照ください。

無料体験版ライセンスの利用は可能ですか?

無料体験版のDeep Instinctを一定期間ご利用いただくことが可能です。

詳しくはお問合せフォームからご連絡下さい。

※ 無料体験版ライセンスのお申込み受付は予告なく終了させていただく場合がございます。

本製品において、ファイルレスマルウェアの対策は可能でしょうか?

AIによる脅威予測とスクリプト制御/振る舞いベースでの検知により対策可能です。

本サービスを導入するにあたり、制約事項および留意事項はありますか?

Deep Instinctマネージドサービスの利用には、インターネット接続が必要となります。

※閉域環境の端末に導入する場合は、ファイアウォールでの穴あけやプロキシサーバー経由での通信が必要となります。